Zero Trust: Seguridad basada en identidad en un mundo sin perímetro

El perímetro tradicional ha desaparecido.

Durante años, la seguridad corporativa se diseñó bajo un modelo claro: proteger la red interna y confiar en todo lo que estuviera dentro de ella. Firewalls, VPN y segmentación física eran suficientes cuando los usuarios trabajaban desde oficinas centralizadas y las aplicaciones residían en el centro de datos corporativo. Hoy esa realidad ya no existe.

Durante años, la seguridad corporativa se diseñó bajo un modelo claro: proteger la red interna y confiar en todo lo que estuviera dentro de ella. Firewalls, VPN y segmentación física eran suficientes cuando los usuarios trabajaban desde oficinas centralizadas y las aplicaciones residían en el centro de datos corporativo. Hoy esa realidad ya no existe.

Usuarios remotos, aplicaciones SaaS, entornos multicloud y dispositivos externos hacen inviable confiar en la ubicación como factor de seguridad. La red ya no define la confianza pero la identidad sí. Zero Trust parte de un principio claro: No confiar en ningún acceso por defecto.

Del modelo perimetral al modelo basado en identidad

Ahora el problema no es solo quién entra, es qué puede hacer una vez dentro. Zero Trust redefine la arquitectura de seguridad informática eliminando la confianza implícita y sustituyéndola por validación constante. En un entorno híbrido y distribuido, asumir que un usuario es legítimo por estar conectado a la red corporativa es un riesgo.

Los ataques actuales aprovechan:

- Credenciales comprometidas

- Movimientos laterales dentro de la red

- Privilegios excesivos

- Accesos persistentes no revisados

- Dispositivos no gestionados

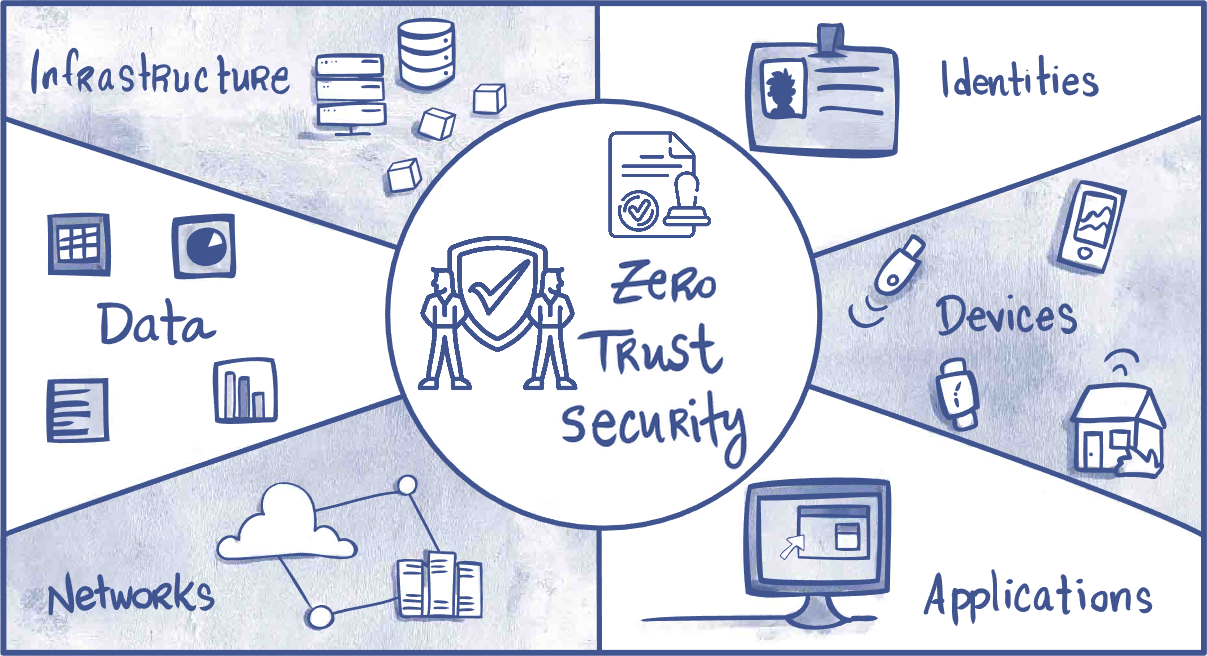

Principios clave del modelo Zero Trust

En este modelo, la red deja de ser el elemento central, la identidad se convierte en el nuevo perímetro. Una estrategia Zero Trust sólida se basa en varios pilares fundamentales:

1️⃣ Verificación continua de identidad

Cada acceso debe autenticarse y validarse, independientemente de su origen.

2️⃣ Autenticación multifactor (MFA)

Las contraseñas por sí solas ya no son suficientes. La autenticación debe reforzarse con múltiples factores.

3️⃣ Evaluación del estado del dispositivo

No solo importa quién accede, sino desde qué dispositivo y en qué condiciones de seguridad.

4️⃣ Segmentación dinámica

El acceso se concede únicamente a los recursos necesarios, limitando la posibilidad de movimientos laterales.

5️⃣ Monitorización constante

El comportamiento del usuario se evalúa de forma continua para detectar anomalías.

Acceso contextual y mínimo privilegio

Zero Trust no solo valida identidad, evalúa contexto. Factores como:

- Ubicación

- Hora de acceso

- Tipo de dispositivo

- Nivel de riesgo

- Sensibilidad del recurso solicitado

permiten aplicar políticas dinámicas y adaptativas.

El principio de mínimo privilegio es esencial: cada usuario debe tener acceso únicamente a lo estrictamente necesario para desempeñar su función. Reducir privilegios reduce superficie de ataque.

Beneficios estratégicos del modelo Zero Trust

Zero Trust no es una herramienta aislada, es un modelo de arquitectura que transforma la forma de diseñar la seguridad. Adoptar Zero Trust aporta ventajas que van más allá de la seguridad técnica:

- Reducción significativa de superficie de ataque

- Menor riesgo de movimientos laterales

- Control granular sobre accesos críticos

- Mejor trazabilidad y auditoría

- Mayor alineación con normativas (NIS2, ISO 27001, ENS)

- Adaptabilidad a entornos híbridos y multicloud

Zero Trust en entornos empresariales reales

El objetivo no es complicar el acceso, es hacerlo más seguro sin afectar la experiencia del usuario. La implementación no implica reemplazar toda la infraestructura. Implica evolucionarla progresivamente:

- Integrando IAM robusto

- Implementando MFA

- Segmentando redes críticas

- Aplicando políticas de acceso adaptativas

- Monitorizando comportamientos anómalos

Zero Trust: La visión de IMAGAR

En IMAGAR diseñamos estrategias Zero Trust desde una perspectiva estructural y alineada con el negocio. Nuestro enfoque incluye:

- Evaluación de la arquitectura actual

- Identificación de riesgos en accesos privilegiados

- Definición de políticas de acceso basadas en identidad

- Integración con soluciones IAM y monitorización avanzada

- Implementación progresiva y escalable

- Alineación con marcos regulatorios

Entendemos que la ciberseguridad moderna no puede depender de fronteras físicas, la confianza implícita es el mayor riesgo.